In der heutigen digitalen Welt ist die Sicherheit unserer Online-Accounts und persönlichen Daten von größter Bedeutung. Eine der effektivsten Methoden, um unsere digitale Identität zu schützen, ist die Zwei-Faktor-Authentisierung (2FA). In diesem Artikel tauchen wir tief in die Welt der 2FA ein und erklären Ihnen alles, was Sie über diese Sicherheitstechnologie wissen müssen.

Die Zwei-Faktor-Authentisierung ist ein Verfahren, bei dem Benutzer zwei unterschiedliche Authentifizierungsfaktoren bereitstellen müssen, um Zugriff auf ein Konto oder eine Anwendung zu erhalten. Diese zusätzliche Sicherheitsebene erschwert es Hackern und Cyberkriminellen erheblich, in Ihre Accounts einzudringen, selbst wenn sie Ihr Passwort kennen sollten. Durch die Kombination von etwas, das Sie wissen (z.B. ein Passwort), mit etwas, das Sie besitzen (z.B. ein Smartphone), bietet 2FA einen robusten Schutz für Ihre digitalen Ressourcen.

In den folgenden Abschnitten werden wir die Grundlagen der Zwei-Faktor-Authentisierung genauer beleuchten und erklären, wie diese Technologie funktioniert. Sie erfahren mehr über die verschiedenen Arten von Authentifizierungsmethoden, die Bedeutung von 2FA für die Gesamtsicherheit und wie Sie diese Sicherheitsmaßnahme für Ihre eigenen Accounts einrichten können. Lassen Sie uns gemeinsam in die Welt der Zwei-Faktor-Authentisierung eintauchen und lernen, wie Sie Ihre Online-Sicherheit auf das nächste Level heben können.

Wichtige Erkenntnisse

![]()

- Zwei-Faktor-Authentisierung (2FA) ist eine effektive Methode zum Schutz Ihrer Online-Accounts und persönlichen Daten.

- 2FA erfordert zwei unterschiedliche Authentifizierungsfaktoren, um Zugriff auf ein Konto oder eine Anwendung zu erhalten.

- Durch die Kombination von etwas, das Sie wissen (z.B. ein Passwort), mit etwas, das Sie besitzen (z.B. ein Smartphone), bietet 2FA einen robusten Schutz.

- Es gibt verschiedene Arten von Authentifizierungsmethoden, darunter wissensbasierte, besitzbasierte und biometrische Verfahren.

- Die Einrichtung von 2FA für Ihre Accounts ist ein wichtiger Schritt zur Verbesserung Ihrer Online-Sicherheit.

Was ist Zwei-Faktor-Authentisierung (2FA)?

In der heutigen digitalen Welt ist es wichtiger denn je, unsere Online-Konten und sensiblen Daten vor unbefugtem Zugriff zu schützen. Hier kommt die Zwei-Faktor-Authentisierung ins Spiel, die eine zusätzliche Sicherheitsebene bietet.

Definition und Funktionsweise

Die Zwei-Faktor-Authentisierung (2FA) ist eine Methode zur Verifizierung der Identität eines Benutzers, bei der zwei separate Faktoren verwendet werden. Zusätzlich zu Ihrem Passwort (Faktor 1) müssen Sie einen zweiten Faktor bereitstellen, um Zugriff auf Ihr Konto zu erhalten. Dieser zweite Faktor kann ein Einmalpasswort sein, das per SMS oder über eine Authentifizierungs-App generiert wird, oder ein biometrisches Merkmal wie ein Fingerabdruck.

Vorteile der 2FA

- Erhöhte Sicherheit: Selbst wenn jemand Ihr Passwort errät oder stiehlt, benötigt er immer noch den zweiten Faktor, um auf Ihr Konto zuzugreifen.

- Schutz vor Phishing: 2FA schützt vor Phishing-Angriffen, bei denen Betrüger versuchen, Ihre Anmeldedaten zu stehlen.

- Einfache Einrichtung: Die Einrichtung von 2FA ist in der Regel unkompliziert und erfordert nur wenige Schritte.

Unterschied zwischen 2FA und MFA

Während die Zwei-Faktor-Authentisierung zwei Faktoren zur Verifizierung verwendet, geht die Mehrfachauthentifizierung (MFA) noch einen Schritt weiter. MFA kann mehr als zwei Faktoren erfordern, wie in der folgenden Tabelle dargestellt:

| Authentifizierungsmethode | Erforderliche Faktoren |

| 2FA | 2 (z.B. Passwort + SMS-Code) |

| MFA | 2 oder mehr (z.B. Passwort + SMS-Code + Fingerabdruck) |

Obwohl MFA ein höheres Maß an Sicherheit bietet, ist 2FA für die meisten Benutzer ausreichend und bietet ein gutes Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit.

Die Bedeutung der Sicherheit im digitalen Zeitalter

In der heutigen digitalen Welt sind Cybersicherheit und Datenschutz von größter Bedeutung. Mit der zunehmenden Abhängigkeit von Online-Diensten und der Speicherung sensibler Informationen im Internet sind wir alle potenziellen Cyberangriffen ausgesetzt. Es ist daher unerlässlich, dass wir proaktive Maßnahmen ergreifen, um unsere digitalen Aktivitäten zu schützen.

Cyberangriffe im Fokus

Cyberangriffe haben in den letzten Jahren dramatisch zugenommen, sowohl in Bezug auf Häufigkeit als auch Komplexität. Hacker entwickeln ständig neue Methoden, um Schwachstellen in Systemen auszunutzen und an vertrauliche Daten zu gelangen. Die folgende Tabelle zeigt einige der häufigsten Arten von Cyberangriffen:

| Angriffsart | Beschreibung |

| Phishing | Versuch, durch gefälschte E-Mails oder Websites an persönliche Daten zu gelangen |

| Malware | Schadsoftware, die Systeme infiziert und Daten stiehlt oder verschlüsselt |

| Brute-Force-Angriffe | Systematisches Ausprobieren von Passwörtern, um Zugriff zu erlangen |

| Man-in-the-Middle-Angriffe | Abfangen der Kommunikation zwischen zwei Parteien, um Daten zu stehlen |

Angesichts dieser Bedrohungen ist es von entscheidender Bedeutung, dass wir unsere Gesamtsicherheit stärken. Dabei spielt die Zwei-Faktor-Authentisierung eine wichtige Rolle.

Die Rolle von 2FA in der Gesamtsicherheit

Die Zwei-Faktor-Authentisierung fügt eine zusätzliche Sicherheitsebene zu unseren Online-Konten hinzu. Indem sie eine zweite Form der Identitätsüberprüfung erfordert, erschwert sie es Angreifern erheblich, unbefugten Zugriff zu erlangen, selbst wenn sie im Besitz unserer Passwörter sind. Wie ein Experte betont:

2FA ist ein wesentlicher Bestandteil einer umfassenden Cybersicherheitsstrategie. Sie schützt nicht nur individuelle Konten, sondern trägt auch dazu bei, das Gesamtrisiko von Datenschutzverletzungen zu verringern.

Durch die Implementierung von 2FA in Kombination mit anderen bewährten Sicherheitspraktiken, wie starken Passwörtern und regelmäßigen Updates, können wir unsere digitale Präsenz effektiv schützen und die Wahrscheinlichkeit erfolgreicher Cyberangriffe deutlich reduzieren.

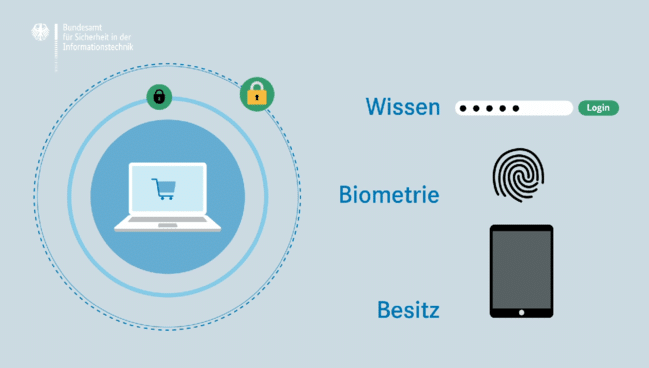

Arten von Authentifizierungsmethoden

In der heutigen digitalen Welt gibt es verschiedene Authentifizierungsmethoden, die eingesetzt werden, um die Sicherheit von Konten und sensiblen Daten zu gewährleisten. Jede Methode hat ihre eigenen Vor- und Nachteile, die es zu berücksichtigen gilt.

Wissen-basiert (Passwörter)

Passwörter sind die am häufigsten verwendete Authentifizierungsmethode. Sie basieren auf dem Wissen des Benutzers und sind einfach zu implementieren. Allerdings können Passwörter auch leicht erraten oder gehackt werden, insbesondere wenn sie zu einfach sind oder mehrfach verwendet werden.

Besitz-basiert (Smartphones, Tokens)

Bei besitzbasierten Authentifizierungsmethoden wird ein physischer Gegenstand wie ein Smartphone oder ein Token verwendet, um die Identität des Benutzers zu bestätigen. Diese Methode bietet eine zusätzliche Sicherheitsebene, da ein Angreifer sowohl das Passwort als auch den physischen Gegenstand benötigt, um Zugriff zu erhalten.

Biometrische Verfahren

Biometrische Verfahren nutzen einzigartige körperliche Merkmale wie Fingerabdrücke, Gesichtserkennung oder Iris-Scans zur Authentifizierung. Diese Methoden sind sehr sicher, da biometrische Daten schwer zu fälschen sind. Allerdings erfordern sie spezielle Hardware und können Bedenken hinsichtlich des Datenschutzes aufwerfen.

Hier ist ein Vergleich der verschiedenen Authentifizierungsmethoden:

| Methode | Vorteile | Nachteile |

| Passwörter | Einfach zu implementieren, weit verbreitet | Anfällig für Hacking und Phishing |

| Smartphones/Tokens | Zusätzliche Sicherheitsebene, schwieriger zu kompromittieren | Erfordert physischen Besitz des Geräts |

| Biometrische Verfahren | Sehr sicher, schwer zu fälschen | Erfordert spezielle Hardware, Datenschutzbedenken |

Die Wahl der richtigen Authentifizierungsmethode hängt von den spezifischen Anforderungen und Risiken jedes einzelnen Anwendungsfalls ab. Letztendlich bietet eine Kombination verschiedener Authentifizierungsmethoden, wie sie bei der Zwei-Faktor-Authentisierung zum Einsatz kommt, ein hohes Maß an Sicherheit für sensible Daten und Konten.

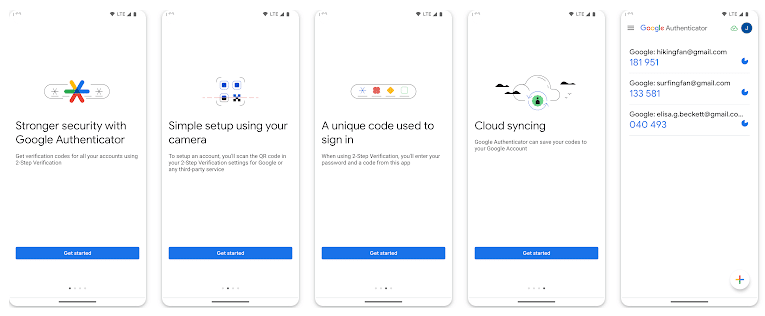

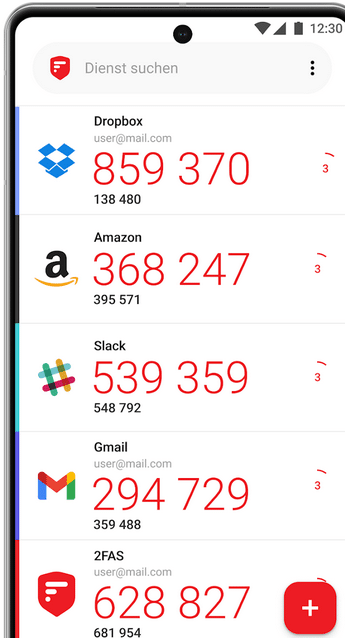

Einrichtung von Zwei-Faktor-Authentisierung

Die Einrichtung der Zwei-Faktor-Authentisierung (2FA) ist ein entscheidender Schritt, um Ihre Online-Konten vor unbefugtem Zugriff zu schützen. Durch die Kombination von etwas, das Sie wissen (Passwort), mit etwas, das Sie besitzen (z.B. Smartphone), erschweren Sie es Angreifern erheblich, in Ihre Accounts einzudringen. In diesem Abschnitt erfahren Sie, wie Sie 2FA einrichten und optimal konfigurieren können.

Schritt-für-Schritt-Anleitung

Die Einrichtung von 2FA variiert je nach Anbieter, folgt aber meist einem ähnlichen Muster:

- Öffnen Sie die Sicherheitseinstellungen Ihres Kontos.

- Wählen Sie die Option zur Aktivierung der Zwei-Faktor-Authentisierung.

- Entscheiden Sie sich für eine Authentifizierungsmethode (z.B. SMS, Authenticator-App, Hardware-Token).

- Folgen Sie den Anweisungen zur Verknüpfung der gewählten Methode mit Ihrem Konto.

- Testen Sie die Funktionalität, indem Sie sich ab- und wieder anmelden.

Tipps zur optimalen Konfiguration

Um die Sicherheit Ihrer Accounts zu maximieren, beachten Sie folgende Empfehlungen bei der Konfiguration von 2FA:

- Verwenden Sie nach Möglichkeit eine Authenticator-App oder einen Hardware-Token anstelle von SMS.

- Aktivieren Sie 2FA für alle Konten, die sensible Daten enthalten (z.B. E-Mail, soziale Netzwerke, Online-Banking).

- Bewahren Sie Backup-Codes sicher auf, um den Zugriff bei Verlust Ihres Authentifizierungsgeräts wiederherzustellen.

- Halten Sie Ihre Kontaktinformationen stets aktuell, um den Identitätsnachweis zu erleichtern.

| Authentifizierungsmethode | Vorteile | Nachteile |

| SMS | Einfache Einrichtung, weit verbreitet | Anfällig für SIM-Swapping, abhängig von Mobilfunkempfang |

| Authenticator-App | Hohe Sicherheit, auch offline nutzbar | Erfordert Installation einer zusätzlichen App |

| Hardware-Token | Sehr hohe Sicherheit, unabhängig von anderen Geräten | Zusätzliche Kosten, kann verloren gehen oder gestohlen werden |

Die Zwei-Faktor-Authentisierung ist kein Allheilmittel, aber sie ist ein wichtiger Baustein in einem umfassenden Sicherheitskonzept. Durch die sorgfältige Einrichtung und Konfiguration von 2FA tragen Sie entscheidend dazu bei, Ihre Online-Identität zu schützen und die Risiken von Cyberangriffen zu minimieren.

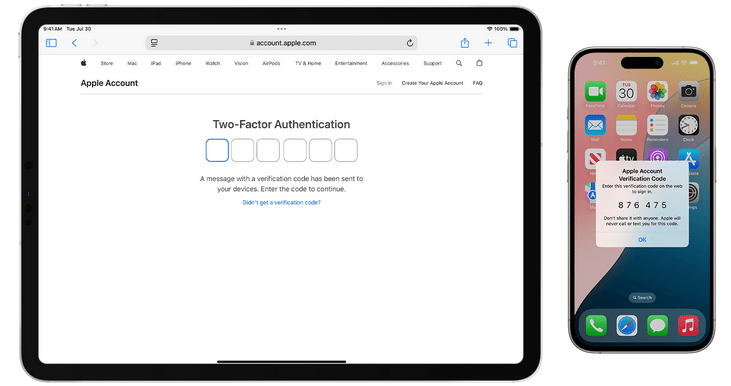

Beliebte Anwendungen und Dienste mit 2FA

Immer mehr Online-Dienste erkennen die Bedeutung der Zwei-Faktor-Authentisierung (2FA) und bieten diese Sicherheitsfunktion ihren Nutzern an. Hier sind einige der beliebtesten Anwendungen und Dienste, die 2FA unterstützen:

Google und die 2FA-Funktionalität

Google gehört zu den Vorreitern in Sachen 2FA. Der Suchmaschinenriese bietet seinen Nutzern die Möglichkeit, ihr Konto mit einer zusätzlichen Sicherheitsebene zu schützen. Nach der Aktivierung von 2FA müssen Nutzer neben ihrem Passwort auch einen Code eingeben, der über die Google Authenticator App oder per SMS gesendet wird.

Soziale Netzwerke wie Facebook und Twitter

Auch soziale Netzwerke wie Facebook und Twitter haben die Wichtigkeit von 2FA erkannt. Facebook-Nutzer können die Funktion in den Sicherheitseinstellungen aktivieren und entscheiden, ob sie den Bestätigungscode per SMS oder über eine Authentifizierungs-App erhalten möchten. Twitter bietet ebenfalls 2FA an, wobei Nutzer zwischen SMS, einer Authentifizierungs-App oder einem Sicherheitsschlüssel wählen können.

Online-Banking und Finanzdienstleister

Im Bereich des Online-Bankings und bei Finanzdienstleistern ist 2FA besonders wichtig, da hier sensible Daten und Geldtransaktionen geschützt werden müssen. Viele Banken und Finanzinstitute setzen auf 2FA-Verfahren wie mTAN (mobile Transaktionsnummern), bei denen Nutzer für jede Transaktion eine einmalige Bestätigungsnummer per SMS erhalten.

| Anbieter | 2FA-Optionen |

| Authenticator App, SMS | |

| SMS, Authentifizierungs-App | |

| SMS, Authentifizierungs-App, Sicherheitsschlüssel | |

| Banken | mTAN per SMS |

Die Aktivierung von 2FA bei diesen Diensten ist ein wichtiger Schritt, um die eigenen Accounts und Daten besser zu schützen. Nutzer sollten die angebotenen 2FA-Optionen in Anspruch nehmen und so ihre Sicherheit im digitalen Raum erhöhen.

Herausforderungen und Grenzen von 2FA

Obwohl die Zwei-Faktor-Authentisierung ein wirksames Mittel zur Verbesserung der Sicherheit ist, gibt es dennoch einige Herausforderungen und Grenzen, die berücksichtigt werden müssen. In diesem Abschnitt werden wir uns mit den potenziellen Anfälligkeiten, möglichen Angriffen und dem Kompromiss zwischen Benutzerfreundlichkeit und Sicherheit befassen.

Anfälligkeiten und mögliche Angriffe

Trotz der zusätzlichen Sicherheitsebene, die 2FA bietet, ist es nicht unfehlbar. Angreifer können versuchen, die Herausforderungen von 2FA zu umgehen, indem sie Techniken wie Phishing, Man-in-the-Middle-Angriffe oder SIM-Swapping einsetzen. Phishing-Angriffe zielen darauf ab, Benutzer dazu zu verleiten, ihre Anmeldedaten und 2FA-Codes auf gefälschten Websites preiszugeben. Man-in-the-Middle-Angriffe fangen die Kommunikation zwischen dem Benutzer und dem Dienst ab, um Zugriff auf Konten zu erlangen.

Ein weiteres Risiko besteht darin, dass Angreifer die Grenzen von SMS-basierten 2FA-Systemen ausnutzen können. Durch SIM-Swapping können sie die Kontrolle über die Telefonnummer eines Benutzers erlangen und somit Zugriff auf SMS-Codes erhalten. Um diese Anfälligkeiten zu minimieren, ist es wichtig, dass Benutzer wachsam bleiben und bewährte Sicherheitspraktiken anwenden, wie z.B. die Verwendung von Authenticator-Apps anstelle von SMS für 2FA.

Benutzerfreundlichkeit vs. Sicherheit

Ein weiterer wichtiger Aspekt bei der Implementierung von 2FA ist die Balance zwischen Benutzerfreundlichkeit und Sicherheit. Während die zusätzliche Sicherheitsebene von 2FA die Konten der Benutzer besser schützt, kann sie auch als Hindernis empfunden werden. Die Notwendigkeit, bei jeder Anmeldung einen zusätzlichen Code einzugeben, kann für manche Benutzer lästig sein und zu Frustration führen.

Um die Benutzerakzeptanz zu erhöhen, ist es wichtig, dass Unternehmen und Dienstanbieter 2FA nahtlos in ihre Systeme integrieren und benutzerfreundliche Optionen anbieten. Die Verwendung von biometrischen Verfahren wie Fingerabdrücken oder Gesichtserkennung kann den Authentifizierungsprozess vereinfachen und die Benutzerfreundlichkeit verbessern, ohne die Sicherheit zu beeinträchtigen.

Zukünftige Entwicklungen der 2FA-Technologie

Die Zwei-Faktor-Authentifizierung hat sich in den letzten Jahren zu einem unverzichtbaren Werkzeug für die Online-Sicherheit entwickelt. Doch wie sieht die Zukunft der 2FA aus? Welche Trends und Innovationen werden die Authentifizierung in den kommenden Jahren prägen?

Trends in der Cybersecurity

Die Cybersecurity-Branche entwickelt sich ständig weiter, um mit den neuesten Bedrohungen Schritt zu halten. Einige der wichtigsten Trends, die die Zukunft der 2FA beeinflussen werden, sind:

- Künstliche Intelligenz und maschinelles Lernen zur Erkennung von Anomalien und Bedrohungen

- Blockchain-Technologie für dezentralisierte und sichere Authentifizierung

- Biometrische Verfahren wie Gesichtserkennung und Fingerabdrücke

Innovationen in der Authentifizierung

Neben den allgemeinen Trends in der Cybersecurity gibt es auch spezifische Innovationen, die die Zwei-Faktor-Authentifizierung verbessern werden:

| Innovation | Beschreibung | Vorteile |

| Passwordless Authentication | Anmeldung ohne Passwörter, z.B. über Biometrie oder Hardware-Tokens | Erhöhte Sicherheit, verbesserte Benutzerfreundlichkeit |

| Adaptive Authentifizierung | Anpassung der Authentifizierungsmethode an das Risikoprofil des Benutzers | Optimaler Schutz bei minimalem Aufwand für den Benutzer |

| Kontinuierliche Authentifizierung | Fortlaufende Überprüfung der Identität während einer Sitzung | Schutz vor Übernahme der Sitzung durch Angreifer |

Die Zukunft der Authentifizierung liegt in der nahtlosen Integration von Sicherheit und Benutzerfreundlichkeit. Durch die Kombination von fortschrittlichen Technologien und benutzerfreundlichen Lösungen werden zukünftige 2FA-Systeme noch effektiver und einfacher zu bedienen sein. So können Unternehmen und Benutzer gleichermaßen von einem höheren Sicherheitsniveau profitieren, ohne dass die Produktivität darunter leidet.

Häufige Missverständnisse über 2FA

Trotz der wachsenden Bedeutung der Zwei-Faktor-Authentisierung (2FA) gibt es immer noch viele Missverständnisse und Mythen über diese Sicherheitsmaßnahme. In diesem Abschnitt räumen wir mit einigen der häufigsten Fehlvorstellungen auf und beleuchten die Realität hinter der 2FA.

Mythen über die Notwendigkeit von 2FA

Ein weit verbreiteter Mythos besagt, dass 2FA nur für große Unternehmen oder Personen mit sensiblen Daten erforderlich sei. In Wirklichkeit kann jeder von einer zusätzlichen Sicherheitsebene profitieren. Egal, ob es um den Schutz persönlicher E-Mails, sozialer Medien oder Finanzdaten geht, 2FA bietet einen wertvollen Schutz gegen unbefugten Zugriff.

Ein weiterer Mythos ist, dass 2FA die Benutzerfreundlichkeit beeinträchtigt und zu umständlich ist. Moderne 2FA-Lösungen sind jedoch einfach zu bedienen und fügen sich nahtlos in den Anmeldevorgang ein. Die geringfügige zusätzliche Zeit, die für die Eingabe eines Codes oder die Bestätigung einer Benachrichtigung benötigt wird, steht in keinem Verhältnis zum gewonnenen Sicherheitsgewinn.

Technische Herausforderungen entlarven

Manche Menschen glauben, dass die Implementierung von 2FA eine große technische Herausforderung darstellt. Tatsächlich bieten viele Dienste und Plattformen jedoch einfache Möglichkeiten, 2FA zu aktivieren. Schritt-für-Schritt-Anleitungen und Benutzerhandbücher erleichtern die Einrichtung und stellen sicher, dass jeder von den Vorteilen der Zwei-Faktor-Authentisierung profitieren kann.

Es ist auch wichtig zu verstehen, dass 2FA kein Allheilmittel ist. Sie sollte als Teil einer umfassenden Sicherheitsstrategie betrachtet werden, die sichere Passwörter, regelmäßige Updates und bewusstes Online-Verhalten einschließt. Durch die Kombination dieser Maßnahmen können Benutzer ihre Daten und Konten effektiv schützen.

Fazit zur Wichtigkeit von Zwei-Faktor-Authentisierung

Wir haben die verschiedenen Arten von Authentifizierungsmethoden behandelt, darunter wissensbasierte, besitzbasierte und biometrische Verfahren. Zudem haben wir die Einrichtung von 2FA bei beliebten Anwendungen und Diensten wie Google, sozialen Netzwerken und Online-Banking erläutert. Trotz einiger Herausforderungen und Grenzen der 2FA-Technologie überwiegen die Vorteile für die Gesamtsicherheit.

Angesichts der ständig wachsenden Bedrohung durch Cyberangriffe ist es unerlässlich, proaktive Maßnahmen zum Schutz Ihrer Online-Präsenz zu ergreifen. Wir empfehlen dringend die Implementierung der Zwei-Faktor-Authentisierung für alle wichtigen Konten und Dienste. Durch die Kombination von 2FA mit starken, einzigartigen Passwörtern und regelmäßigen Sicherheitsupdates können Sie Ihr digitales Leben effektiv schützen und die Risiken von Datenschutzverletzungen und Identitätsdiebstahl minimieren.

FAQ

Was ist der Unterschied zwischen Zwei-Faktor-Authentisierung (2FA) und Mehrfachauthentifizierung (MFA)?

Zwei-Faktor-Authentisierung (2FA) ist eine spezifische Form der Mehrfachauthentifizierung (MFA), bei der genau zwei Faktoren zur Überprüfung der Identität verwendet werden. MFA hingegen kann zwei oder mehr Faktoren umfassen, z.B. Passwort, Sicherheitsschlüssel und biometrische Daten.

Welche Arten von Authentifizierungsmethoden gibt es?

Es gibt drei Hauptkategorien von Authentifizierungsmethoden: wissensbasiert (z.B. Passwörter), besitzbasiert (z.B. Smartphones, Tokens) und biometrische Verfahren (z.B. Fingerabdrücke, Gesichtserkennung). Jede Methode hat ihre eigenen Vor- und Nachteile in Bezug auf Sicherheit und Benutzerfreundlichkeit.

Wie richte ich die Zwei-Faktor-Authentisierung ein?

Die Einrichtung von 2FA variiert je nach Anbieter, folgt aber im Allgemeinen diesen Schritten: Öffnen Sie die Sicherheitseinstellungen, wählen Sie die Option zur Aktivierung von 2FA, entscheiden Sie sich für eine Authentifizierungsmethode (z.B. SMS, Authenticator-App), folgen Sie den Anweisungen zur Verknüpfung Ihres Kontos und testen Sie die Funktionalität.

Welche beliebten Anwendungen und Dienste unterstützen 2FA?

Viele große Unternehmen und Dienste bieten 2FA an, darunter Google, Microsoft, Apple, Facebook, Twitter, Instagram, LinkedIn, Dropbox und die meisten Online-Banking- und Finanzdienstleister. Es wird empfohlen, 2FA für alle Konten zu aktivieren, die sensible Daten enthalten.

Ist Zwei-Faktor-Authentisierung zu 100% sicher?

Obwohl 2FA die Sicherheit erheblich verbessert, ist kein System vollkommen sicher. 2FA kann immer noch anfällig für Phishing-Angriffe, SIM-Swapping und Man-in-the-Middle-Angriffe sein. Es ist wichtig, 2FA als Teil einer umfassenden Sicherheitsstrategie zu betrachten, die auch starke Passwörter, regelmäßige Updates und gesunden Menschenverstand umfasst.

Kann ich 2FA mit einem Passwortmanager kombinieren?

Ja, die Verwendung eines Passwortmanagers in Kombination mit 2FA ist eine ausgezeichnete Methode, um die Sicherheit zu erhöhen. Passwortmanager generieren und speichern starke, einzigartige Passwörter für jedes Konto, während 2FA eine zusätzliche Schutzebene bietet, falls ein Passwort kompromittiert wird.

Zuletzt aktualisiert am 15. August 2025