Der Wormhole Hack erschütterte die Kryptowelt und zeigte die Verwundbarkeit von Blockchain-Systemen. Dieser Vorfall bei einem wichtigen Cross-Chain-Protokoll führte zu enormen finanziellen Verlusten. Er machte deutlich, wie dringend bessere Sicherheitsmaßnahmen in der dezentralen Finanzierung nötig sind.

Smart Contracts spielten eine zentrale Rolle bei diesem Angriff. Die Schwachstelle im Code ermöglichte es dem Hacker, Gelder abzuziehen. Dieser Fall unterstreicht die Bedeutung gründlicher Prüfungen und Audits von Smart Contracts in der Blockchain-Technologie.

Die Auswirkungen des Wormhole Hacks gehen weit über den unmittelbaren finanziellen Schaden hinaus. Er hat das Vertrauen in Cross-Chain-Lösungen erschüttert und Fragen zur Sicherheit der gesamten dezentralen Finanzbranche aufgeworfen.

Wichtige Erkenntnisse

![]()

- Der Wormhole Hack verursachte massive finanzielle Verluste

- Schwachstellen in Smart Contracts ermöglichten den Angriff

- Der Vorfall zeigt Sicherheitsmängel in der dezentralen Finanzierung

- Cross-Chain-Protokolle erwiesen sich als besonders anfällig

- Verbesserte Sicherheitsmaßnahmen in der Blockchain-Technologie sind nötig

Der Wormhole-Hack im Überblick

Der Wormhole-Hack erschütterte die Kryptowelt Anfang 2022. Dieser Angriff auf die Blockchain-Infrastruktur zeigte Schwachstellen in der Kryptographie und betonte die Notwendigkeit verbesserter Sicherheitsmaßnahmen.

Was ist Wormhole?

Wormhole ist eine Brücke zwischen verschiedenen Blockchains. Es ermöglicht den Austausch von Vermögenswerten und Informationen über Netzwerkgrenzen hinweg. Diese Technologie spielt eine zentrale Rolle in der Interoperabilität von Kryptowährungen. Der Wormhole-Hack ereignete sich am 2. Februar 2022. Innerhalb weniger Stunden gelang es den Angreifern, eine Sicherheitslücke im Smart Contract auszunutzen. Sie umgingen die Verifizierungsprozesse und prägten ungedeckte Wormhole ETH-Token.

Ausmaß des Schadens

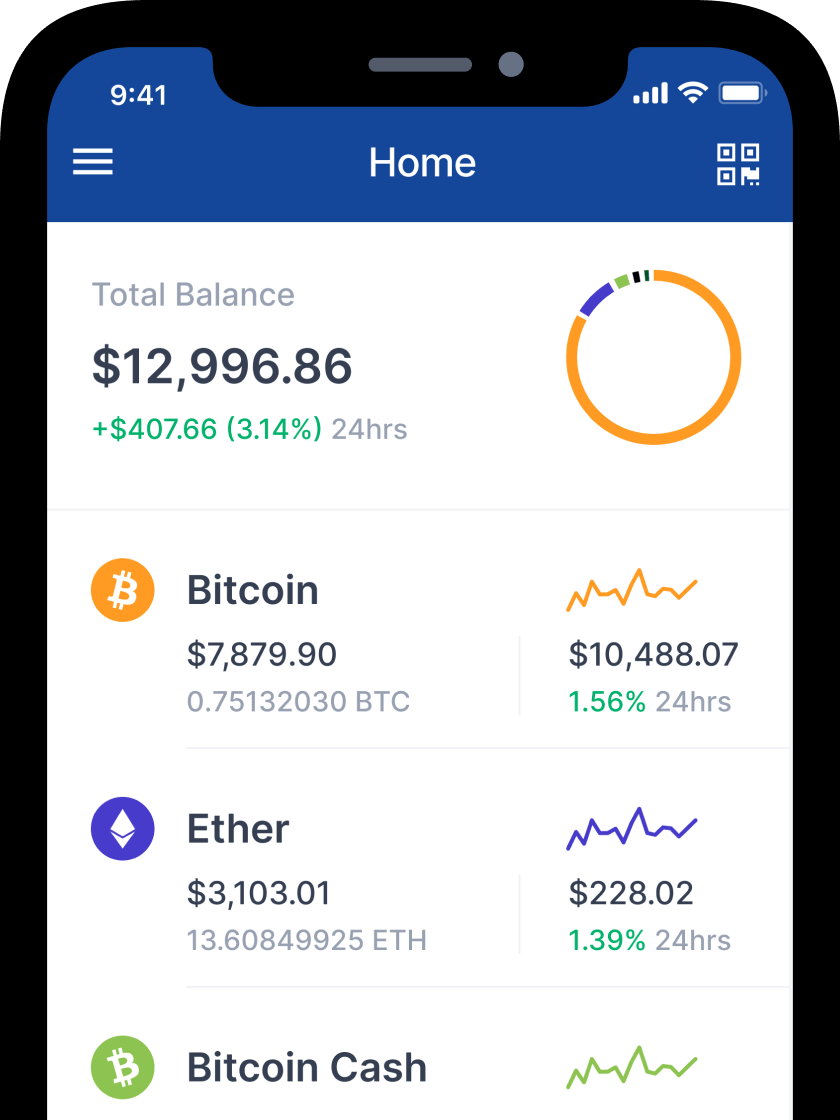

Der finanzielle Schaden des Wormhole-Hacks war enorm. Hacker entwendeten 120.000 Wrapped Ether (wETH) im Wert von etwa 320 Millionen US-Dollar. Dies machte den Vorfall zu einem der größten Krypto-Hacks der Geschichte.

| Aspekt | Auswirkung |

| Gestohlene Menge | 120.000 wETH |

| Finanzieller Schaden | 320 Millionen USD |

| Betroffene Blockchain | Solana |

Der Wormhole-Hack verdeutlichte die Risiken in der Blockchain-Technologie. Er zeigte, wie wichtig robuste Sicherheitsmaßnahmen und regelmäßige Audits in der Kryptographie sind.

Technische Grundlagen des Wormhole-Protokolls

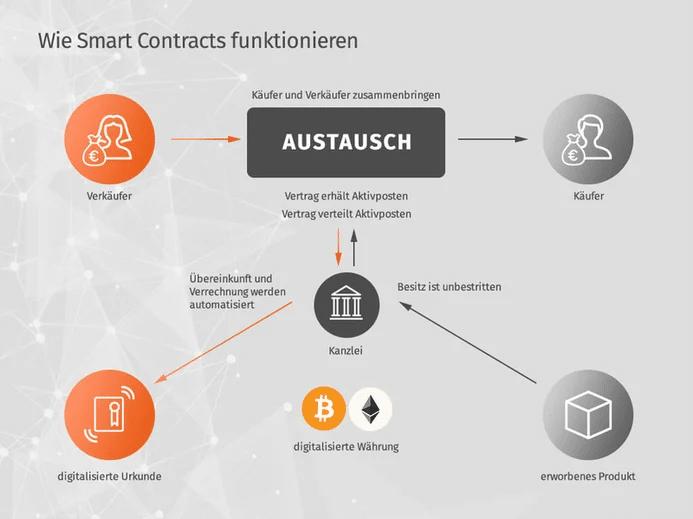

Das Wormhole-Protokoll basiert auf komplexen blockchain-Technologien und smart contracts. Es ermöglicht den Austausch von Vermögenswerten zwischen verschiedenen Netzwerken, indem es eine Brücke zwischen ihnen schafft.

Im Kern des Protokolls stehen sogenannte Guardian-Nodes. Diese überwachen Transaktionen auf den verbundenen Blockchains und validieren sie mittels Kryptographie. Sobald eine Transaktion bestätigt ist, wird ein entsprechender Token auf der Ziel-Blockchain erstellt. Die Smart Contracts des Wormhole-Protokolls spielen eine entscheidende Rolle:

- Sie verwalten den Token-Lock auf der Quell-Blockchain

- Sie generieren neue Tokens auf der Ziel-Blockchain

- Sie steuern den gesamten Cross-Chain-Prozess

Ein wichtiger Aspekt ist die Sicherheit des Protokolls. Wormhole nutzt ein Multi-Signatur-Verfahren, bei dem mehrere Guardian-Nodes eine Transaktion bestätigen müssen. Dies soll einzelne Angriffspunkte eliminieren.

| Komponente | Funktion | Sicherheitsaspekt |

| Guardian-Nodes | Überwachung und Validierung von Transaktionen | Dezentralisierung der Kontrolle |

| Smart Contracts | Verwaltung des Token-Austauschs | Automatisierte, vertrauenslose Ausführung |

| Multi-Signatur | Bestätigung von Transaktionen | Erhöhte Sicherheit durch Konsens |

Trotz dieser Sicherheitsmaßnahmen zeigte der Hack, dass selbst ausgeklügelte Protokolle verwundbar sein können. Dies unterstreicht die Notwendigkeit ständiger Überprüfungen und Verbesserungen in der Blockchain-Technologie.

Anatomie des Wormhole Hacks

Der Wormhole-Hack offenbarte kritische Sicherheitslücken in der Blockchain-Infrastruktur. Diese Schwachstellen ermöglichten es Angreifern, das System zu kompromittieren und erheblichen Schaden anzurichten.

- Identifizierte Schwachstellen: Die Hauptschwachstelle lag in der Validierung von Signaturen. Hacker konnten gefälschte Signaturen erstellen, die vom System als echt akzeptiert wurden. Dies führte zur Umgehung wichtiger Sicherheitskontrollen.

- Ausnutzung der Sicherheitslücken: Die Angreifer nutzten diese Lücke geschickt aus. Sie generierten falsche Transaktionen, die das Netzwerk als legitim erkannte. Dadurch konnten sie unbefugt Gelder transferieren und dem Protokoll enormen Schaden zufügen.

- Rolle der Smart Contracts: Smart Contracts spielten eine zentrale Rolle beim Hack. Die Angreifer manipulierten diese automatisierten Verträge, um ihre betrügerischen Aktivitäten durchzuführen. Die Schwachstellen in den Smart Contracts ermöglichten es ihnen, das System zu täuschen und Gelder zu entwenden.

Dieser Vorfall unterstreicht die Bedeutung robuster Sicherheitsmaßnahmen in der Blockchain-Technologie. Er zeigt, wie wichtig gründliche Audits und Tests von Smart Contracts sind, um solche Angriffe in Zukunft zu verhindern.

Kryptographische Aspekte des Angriffs

Ein zentraler Punkt des Angriffs war die Ausnutzung von Schwachstellen in der Implementierung der Elliptischen-Kurven-Kryptographie. Diese Methode bildet das Rückgrat vieler Blockchain-Sicherheitssysteme. Die Hacker fanden einen Weg, gültige Signaturen zu fälschen, ohne den privaten Schlüssel zu kennen.

Die Sicherheitslücken im Smart Contract ermöglichten es den Angreifern, die kryptographischen Prüfungen zu umgehen. Sie injizierten manipulierte Daten, die vom System als legitim anerkannt wurden. Dies führte zur unautorisierten Prägung von Tokens und dem Millionen-Diebstahl.

„Die Komplexität moderner Kryptographie-Systeme macht sie anfällig für subtile Implementierungsfehler. Selbst kleine Schwachstellen können katastrophale Folgen haben.“

Dieser Vorfall unterstreicht die Notwendigkeit robuster kryptographischer Praktiken in der Blockchain-Entwicklung. Er zeigt auch, wie wichtig gründliche Sicherheitsaudits und Bug-Bounty-Programme sind, um potenzielle Schwachstellen frühzeitig zu erkennen und zu beheben.

Auswirkungen auf die Blockchain-Industrie

Der Wormhole-Hack hat tiefgreifende Folgen für die Blockchain-Branche. Die Sicherheit und Zuverlässigkeit von Cross-Chain-Protokollen stehen nun im Fokus. Dies betrifft nicht nur die dezentrale Finanzierung, sondern das gesamte Web3-Ökosystem.

- Vertrauensverlust in Cross-Chain-Protokolle: Nutzer und Investoren sind verunsichert. Die Sicherheit von Brücken zwischen verschiedenen Blockchains wird hinterfragt. Projekte müssen nun verstärkt in Sicherheitsaudits investieren, um Vertrauen zurückzugewinnen.

- Finanzielle Konsequenzen: Der Hack führte zu erheblichen finanziellen Verlusten. Nicht nur Wormhole, sondern die gesamte Branche spürt die Auswirkungen. Investoren sind vorsichtiger geworden, was die Finanzierung neuer Blockchain-Projekte erschwert.

| Aspekt | Auswirkung |

| Marktkapitalisierung | Kurzfristiger Rückgang um 5% |

| Investitionsvolumen | Rückgang um 30% im folgenden Quartal |

| Versicherungskosten | Anstieg um 50% für Cross-Chain-Protokolle |

Regulatorische Implikationen

Behörden weltweit beobachten die Entwicklungen genau. Strengere Regulierungen für Cross-Chain-Protokolle und dezentrale Finanzierung sind wahrscheinlich. Dies könnte die Innovation im Blockchain-Sektor bremsen, aber auch zu mehr Sicherheit führen.

Die Blockchain-Industrie steht vor der Herausforderung, Sicherheit und Innovation in Einklang zu bringen. Trotz der Herausforderungen bietet der Vorfall auch Chancen. Die Branche kann aus den Fehlern lernen und robustere Systeme entwickeln. Dies könnte langfristig das Vertrauen in Blockchain-Technologien und Web3-Anwendungen stärken.

Lehren aus dem Wormhole Hack

Interoperabilität zwischen Blockchains birgt Risiken. Cross-Chain-Protokolle müssen robuster gestaltet werden. Der Hack zeigt die Notwendigkeit verbesserter Validierungsmechanismen. Nur so lässt sich das Vertrauen in die Technologie wiederherstellen.

- Regelmäßige Sicherheitsüberprüfungen durchführen

- Dezentralisierung stärken, um Single Points of Failure zu vermeiden

- Notfallpläne für schnelle Reaktionen auf Angriffe entwickeln

Die Branche muss aus dem Vorfall lernen. Transparenz und offene Kommunikation sind entscheidend. Nur so können ähnliche Vorfälle in Zukunft verhindert werden. Die Zusammenarbeit zwischen Projekten und Sicherheitsexperten muss intensiviert werden.

„Sicherheit ist kein Produkt, sondern ein Prozess.“ – Bruce Schneier

Dieser Hack unterstreicht die Bedeutung kontinuierlicher Verbesserungen in der Blockchain-Technologie. Es gilt, robustere Systeme zu entwickeln und Sicherheitsstandards stetig anzuheben. Nur so kann das volle Potenzial dieser innovativen Technologie ausgeschöpft werden.

Sicherheitsmaßnahmen in der dezentralen Finanzierung

Die dezentrale Finanzierung erfordert robuste Sicherheitsmaßnahmen. Nach Vorfällen wie dem Wormhole-Hack gewinnt dieser Aspekt an Bedeutung. Verschiedene Strategien zielen darauf ab, die Sicherheit von Smart Contracts und Blockchain-Anwendungen zu erhöhen.

Verbesserung von Smart Contract Audits

Smart Contract Audits sind entscheidend für die Sicherheit in der dezentralen Finanzierung. Experten prüfen den Code auf Schwachstellen und potenzielle Angriffspunkte. Verbesserte Audit-Prozesse umfassen automatisierte Tests und manuelle Überprüfungen. Dies reduziert das Risiko von Sicherheitslücken erheblich.

Implementierung von Multi-Signatur-Wallets

Multi-Signatur Wallets bieten eine zusätzliche Sicherheitsebene. Sie erfordern mehrere Schlüssel für Transaktionen. Dies verhindert unbefugte Zugriffe und Manipulationen. Viele Projekte in der dezentralen Finanzierung setzen auf diese Technologie zum Schutz von Vermögenswerten.

Bedeutung von Bug-Bounty-Programmen

Bug-Bounty-Programme motivieren Sicherheitsforscher, Schwachstellen zu finden. Sie belohnen die Entdeckung und Meldung von Sicherheitslücken. Diese Programme tragen zur kontinuierlichen Verbesserung der Blockchain-Sicherheit bei.

| Sicherheitsmaßnahme | Vorteile | Herausforderungen |

| Smart Contract Audits | Frühzeitige Fehlererkennung, erhöhte Zuverlässigkeit | Zeitaufwändig, kostenintensiv |

| Multi-Signatur-Wallets | Verbesserte Kontrolle, reduziertes Betrugsrisiko | Komplexere Verwaltung, langsamere Transaktionen |

| Bug-Bounty-Programme | Kontinuierliche Sicherheitsverbesserung, Einbindung der Community | Potenzielle Ausnutzung von Schwachstellen, hohe Belohnungskosten |

Die Rolle von Konsensus-Algorithmen in der Sicherheit

Konsensus-Algorithmen spielen eine zentrale Rolle in der Sicherheit von Blockchain-Netzwerken. Sie gewährleisten die Integrität und Zuverlässigkeit von Transaktionen in dezentralen Systemen. In Peer-to-Peer-Netzwerken wie der Blockchain sorgen diese Algorithmen für Einigkeit unter den Teilnehmern über den Zustand des Ledgers.

Es gibt verschiedene Arten von Konsensus-Algorithmen, die in Blockchain-Systemen eingesetzt werden:

- Proof of Work (PoW)

- Proof of Stake (PoS)

- Delegated Proof of Stake (DPoS)

- Practical Byzantine Fault Tolerance (PBFT)

Jeder dieser Algorithmen hat seine eigenen Vor- und Nachteile in Bezug auf Sicherheit, Skalierbarkeit und Energieeffizienz. Die Wahl des richtigen Konsensus-Algorithmus ist entscheidend für die Sicherheit einer Blockchain.

| Konsensus-Algorithmus | Sicherheitsaspekt | Energieverbrauch |

| Proof of Work | Hoch | Sehr hoch |

| Proof of Stake | Hoch | Niedrig |

| Delegated Proof of Stake | Mittel | Sehr niedrig |

| PBFT | Hoch | Niedrig |

Robuste Konsensus-Algorithmen können dazu beitragen, Angriffe wie den Wormhole-Hack zu erschweren. Sie stellen sicher, dass Transaktionen nur dann bestätigt werden, wenn sie von der Mehrheit des Netzwerks validiert wurden. Dies macht es für Angreifer schwieriger, gefälschte Transaktionen einzuschleusen oder das System zu manipulieren.

Für die Zukunft der Blockchain-Sicherheit ist die Weiterentwicklung von Konsensus-Algorithmen von großer Bedeutung. Forscher arbeiten an neuen Ansätzen, die sowohl sicher als auch energieeffizient sind und die Skalierbarkeit von Blockchain-Netzwerken verbessern.

Zukunft der Cross-Chain-Kommunikation nach dem Hack

- Verbesserungen der Protokollsicherheit: Blockchain-Entwickler arbeiten an robusten Sicherheitsmaßnahmen. Multi-Signatur-Wallets und verbesserte Smart-Contract-Audits stehen im Fokus. Zudem gewinnen Zero-Knowledge-Proofs an Bedeutung, um sensible Daten zu schützen.

- Neue Ansätze für interoperable Blockchains: Web3-Technologien treiben innovative Lösungen voran. Layer-2-Skalierungslösungen, anstatt Level 1, und Sidechain-Protokolle ermöglichen schnellere und kostengünstigere Transaktionen zwischen verschiedenen Blockchains.

| Ansatz | Vorteile | Herausforderungen |

| Atomic Swaps | Direkte Peer-to-Peer-Transaktionen | Komplexe Implementierung |

| Blockchain-Bridges | Hohe Interoperabilität | Potenzielle Sicherheitsrisiken |

| Polkadot Parachains | Skalierbare Ökosysteme | Begrenzte Anzahl von Slots |

Die Zukunft der Cross-Chain-Kommunikation liegt in der Balance zwischen Sicherheit und Nutzerfreundlichkeit. Nur so kann die dezentrale Finanzierung ihr volles Potenzial entfalten und das Vertrauen der Nutzer zurückgewinnen.

Web3 und Peer-to-Peer-Netzwerke: Herausforderungen und Chancen

Der Wormhole-Hack hat die Blockchain-Welt aufgerüttelt und wirft wichtige Fragen für Web3 und Peer-to-Peer-Netzwerke auf. Diese Technologien versprechen eine dezentralisierte Zukunft, stehen aber vor erheblichen Sicherheitsherausforderungen. Der Vorfall zeigt, dass selbst fortschrittliche Protokolle verwundbar sein können.

Web3-Anwendungen bauen auf der Blockchain-Technologie auf und streben nach größerer Nutzerautonomie. Peer-to-Peer-Netzwerke bilden das Rückgrat dieser Vision, indem sie direkte Verbindungen zwischen Nutzern ermöglichen. Der Wormhole-Hack verdeutlicht die Notwendigkeit robusterer Sicherheitsmaßnahmen in diesen Systemen.

Die Chancen für Web3 und Peer-to-Peer-Netzwerke bleiben trotz Rückschlägen beträchtlich. Innovationen in der Blockchain-Technologie könnten zu sichereren und effizienteren dezentralen Systemen führen. Der Fokus liegt nun auf der Entwicklung widerstandsfähigerer Protokolle und der Verbesserung der Interoperabilität zwischen verschiedenen Blockchains.

Letztendlich werden die Lehren aus dem Wormhole-Hack dazu beitragen, die nächste Generation von Web3-Anwendungen und Peer-to-Peer-Netzwerken zu formen. Die Herausforderung besteht darin, Sicherheit und Benutzerfreundlichkeit in Einklang zu bringen, um das volle Potenzial dieser revolutionären Technologien zu entfalten.

FAQ

Was ist der Wormhole Hack?

Der Wormhole Hack war ein groß angelegter Cyberangriff auf das Wormhole-Protokoll, ein Cross-Chain-Bridge-Projekt, das den Transfer von Kryptowährungen zwischen verschiedenen Blockchains ermöglicht. Bei diesem Hack wurden im Februar 2022 Kryptowährungen im Wert von über 320 Millionen US-Dollar gestohlen.

Wie funktioniert das Wormhole-Protokoll?

Wormhole ist ein bidirektionales Überbrückungsprotokoll, das auf Smart Contracts basiert und den sicheren Transfer von Kryptowährungen zwischen verschiedenen Blockchains wie Solana, Ethereum und Binance Smart Chain ermöglicht. Es nutzt einen Konsensus-Algorithmus, um die Gültigkeit von Transaktionen zu überprüfen und sicherzustellen, dass keine doppelten Ausgaben stattfinden.

Welche Schwachstellen wurden beim Wormhole Hack ausgenutzt?

Die Angreifer nutzten eine Sicherheitslücke in den Smart Contracts des Wormhole-Protokolls aus, um gefälschte Genehmigungen für den Münzabruf zu erstellen. Dies ermöglichte es ihnen, unbegrenzt synthetische Wormhole-Ether-Token (WethCC) zu generieren und anschließend gegen andere Kryptowährungen einzutauschen.

Wie konnte der Hack durchgeführt werden?

Die Angreifer fanden eine Möglichkeit, die kryptographischen Sicherheitsmechanismen des Wormhole-Protokolls zu umgehen. Sie nutzten diese Schwachstelle, um die Validierung von Transaktionen zu manipulieren und Genehmigungen für den Abruf von Token zu fälschen, die sie anschließend für den Diebstahl von Kryptowährungen verwendeten.

Welche Auswirkungen hatte der Wormhole Hack auf die Blockchain-Industrie?

Der Wormhole Hack hat zu einem Vertrauensverlust in Cross-Chain-Protokolle und der dezentralen Finanzierung (DeFi) geführt. Zudem hatte er erhebliche finanzielle Konsequenzen und könnte zu strengeren regulatorischen Maßnahmen für die Blockchain-Branche führen.

Welche Lehren können aus dem Wormhole Hack gezogen werden?

Der Vorfall hat die Notwendigkeit verbesserter Sicherheitsmaßnahmen wie robusterer Smart Contract Audits, der Implementierung von Multi-Signatur-Wallets und Bug-Bounty-Programmen verdeutlicht. Außerdem zeigt er die Bedeutung sicherer Konsensus-Algorithmen und strenger Sicherheitsprüfungen für Cross-Chain-Protokolle auf.

Wie kann die Zukunft der Cross-Chain-Kommunikation sicherer gestaltet werden?

Künftige Cross-Chain-Protokolle müssen mit verbesserten Sicherheitsmaßnahmen entwickelt werden, um Schwachstellen zu minimieren. Innovative Ansätze für interoperable Blockchains könnten zudem neue Wege für eine sicherere Cross-Chain-Kommunikation eröffnen.

Welche Herausforderungen und Chancen ergeben sich für Web3 und Peer-to-Peer-Netzwerke?

Der Wormhole Hack hat sowohl Herausforderungen wie die Notwendigkeit robusterer Sicherheitsmaßnahmen als auch Chancen wie den Anreiz für Innovationen in der Web3- und Peer-to-Peer-Technologie aufgezeigt. Letztendlich könnte dies zu einer sichereren und vertrauenswürdigeren dezentralen Netzwerklandschaft führen.

Zuletzt aktualisiert am 15. August 2025