In der Welt der Kryptografie spielen private Schlüssel eine zentrale Rolle für die sichere Verschlüsselung von Daten. Ein privater Schlüssel ist ein einzigartiger Code, der in Kombination mit einem öffentlichen Schlüssel verwendet wird, um Informationen zu schützen und die Identität des Schlüsselinhabers zu verifizieren. Dieser Artikel beleuchtet die Grundlagen der Kryptografie und erklärt, warum private Schlüssel für die Sicherheit digitaler Kommunikation und Transaktionen unerlässlich sind.

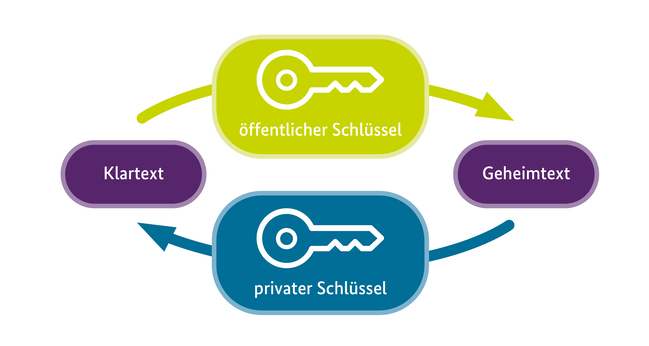

Private Schlüssel bilden das Fundament der asymmetrischen Verschlüsselung, einem leistungsstarken Verfahren zum Schutz sensibler Daten. Im Gegensatz zu symmetrischen Verschlüsselungsmethoden, bei denen derselbe Schlüssel zum Ver- und Entschlüsseln verwendet wird, nutzt die asymmetrische Verschlüsselung ein Schlüsselpaar bestehend aus einem öffentlichen und einem privaten Schlüssel. Während der öffentliche Schlüssel frei zugänglich ist, muss der private Schlüssel geheim gehalten werden, um die Sicherheit des Systems zu gewährleisten.

Wichtige Erkenntnisse

![]()

- Private Schlüssel sind essenziell für die sichere Verschlüsselung von Daten

- Sie bilden zusammen mit öffentlichen Schlüsseln die Basis der asymmetrischen Kryptografie

- Der private Schlüssel muss geheim gehalten werden, um die Sicherheit zu gewährleisten

- Private Schlüssel ermöglichen die Erstellung digitaler Signaturen zur Authentifizierung

- In der Blockchain-Technologie dienen private Schlüssel zur Verwaltung von Kryptowährungen

Was ist ein privater Schlüssel?

Ein privater Schlüssel, oft auch als geheimer Schlüssel bezeichnet, ist ein unverzichtbarer Bestandteil der Kryptographie. Die Private Key Definition beschreibt ihn als eine Zeichenfolge, die zur Entschlüsselung von verschlüsselten Daten und zur Erstellung digitaler Signaturen verwendet wird.

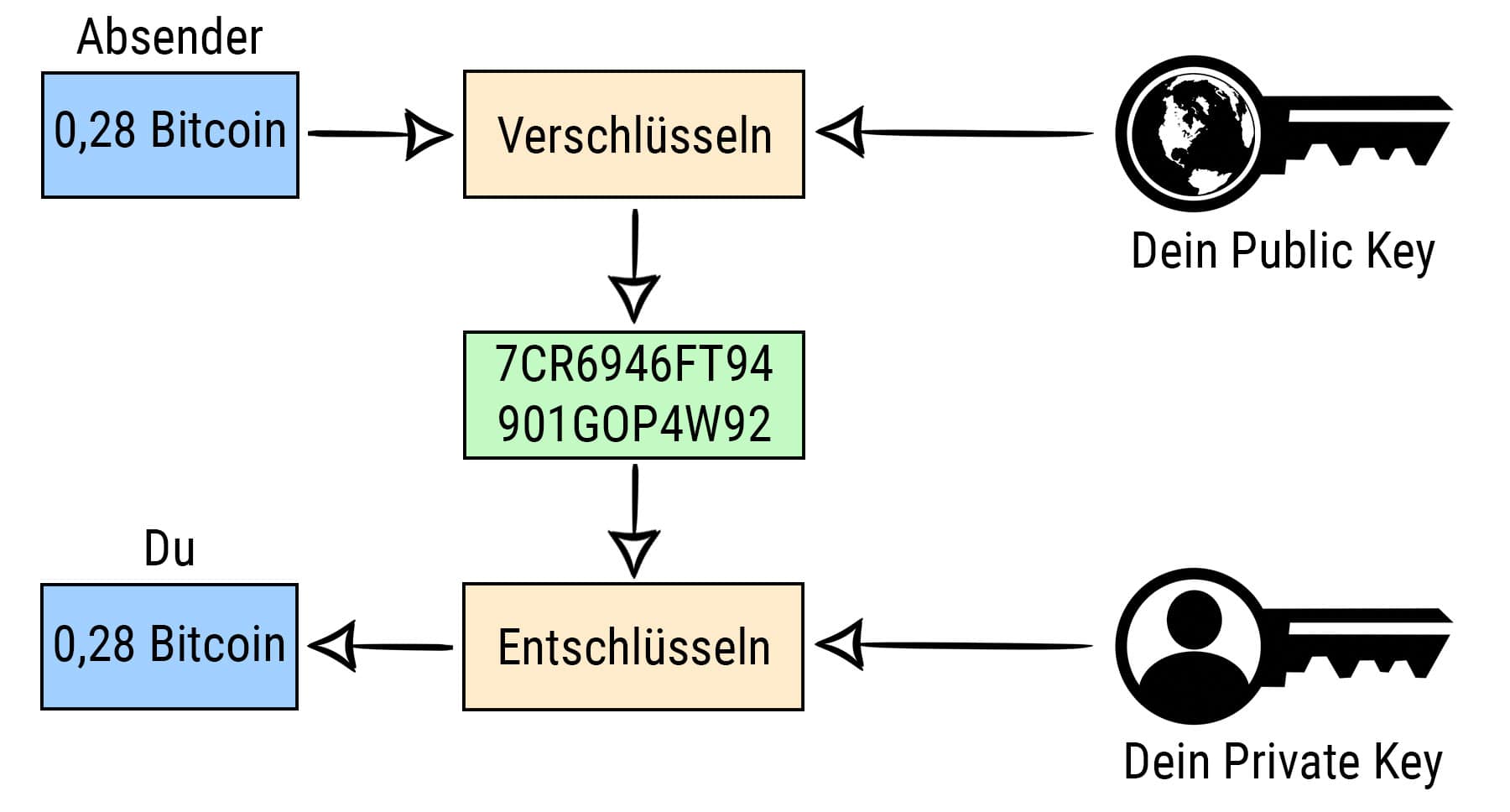

Private Schlüssel bilden zusammen mit öffentlichen Schlüsseln die Grundlage für die asymmetrische Verschlüsselung. Während der öffentliche Schlüssel frei zugänglich ist und zur Verschlüsselung von Daten verwendet wird, bleibt der private Schlüssel geheim und dient zur Entschlüsselung.

Rolle von Private Keys in der Kryptografie

In der Kryptographie spielen private Schlüssel eine zentrale Rolle bei der Gewährleistung von Vertraulichkeit, Integrität und Authentizität von Daten. Sie werden verwendet, um:

- Nachrichten zu entschlüsseln, die mit dem zugehörigen öffentlichen Schlüssel verschlüsselt wurden

- Digitale Signaturen zu erstellen, um die Authentizität und Integrität von Daten zu bestätigen

- Den Zugriff auf sensible Informationen oder Ressourcen zu kontrollieren

Private Schlüssel im Vergleich zu öffentlichen Schlüsseln

Während private und öffentliche Schlüssel in der asymmetrischen Verschlüsselung zusammenarbeiten, unterscheiden sie sich in ihren Funktionen und Eigenschaften:

| Privater Schlüssel | Öffentlicher Schlüssel |

| Muss geheim gehalten werden | Kann frei geteilt werden |

| Wird zur Entschlüsselung verwendet | Wird zur Verschlüsselung verwendet |

| Erstellt digitale Signaturen | Verifiziert digitale Signaturen |

Die Sicherheit der Verschlüsselung hängt von der Geheimhaltung des privaten Schlüssels ab. Wenn er kompromittiert wird, kann die Vertraulichkeit der Daten nicht mehr gewährleistet werden. Daher ist es von größter Bedeutung, private Schlüssel sicher aufzubewahren und vor unbefugtem Zugriff zu schützen.

Funktionen eines privaten Schlüssels

Private Schlüssel spielen eine zentrale Rolle in der Kryptografie und erfüllen dabei mehrere wichtige Funktionen. Sie dienen nicht nur zur sicheren Verschlüsselung sensibler Daten, sondern ermöglichen auch die Erstellung digitaler Signaturen und die zuverlässige Authentifizierung von Benutzern oder Geräten.

Verschlüsselung von Daten

Eine der Hauptaufgaben eines privaten Schlüssels ist die Verschlüsselung von Daten. Durch die Anwendung komplexer mathematischer Algorithmen wird sichergestellt, dass nur der Besitzer des entsprechenden privaten Schlüssels auf die verschlüsselten Informationen zugreifen kann. Dies ist besonders wichtig, wenn sensible Daten wie Passwörter, Finanztransaktionen oder vertrauliche Kommunikation geschützt werden sollen.

Digitale Signaturen

Private Schlüssel werden auch zur Erstellung digitaler Signaturen verwendet. Ähnlich wie bei einer handschriftlichen Unterschrift dient eine digitale Signatur dazu, die Authentizität und Integrität eines elektronischen Dokuments oder einer Nachricht zu bestätigen. Durch die Verwendung des privaten Schlüssels kann der Unterzeichner nachweisen, dass er tatsächlich der Urheber ist und dass der Inhalt nicht nachträglich verändert wurde.

Die digitale Signatur ist ein wichtiger Baustein für die Vertrauensbildung im digitalen Raum.

Authentifizierung

Ein weiterer Anwendungsbereich privater Schlüssel ist die Authentifizierung. Hierbei wird der private Schlüssel genutzt, um die Identität eines Benutzers oder Geräts zu überprüfen. Durch den Nachweis des Besitzes des entsprechenden privaten Schlüssels kann sichergestellt werden, dass nur berechtigte Personen Zugriff auf geschützte Ressourcen oder Dienste erhalten.

Die Kombination aus Verschlüsselung, digitalen Signaturen und Authentifizierung macht private Schlüssel zu einem unverzichtbaren Werkzeug für die Gewährleistung von Sicherheit und Vertrauen in der digitalen Welt.

Private Schlüssel in der Blockchain-Technologie

Private Schlüssel sind das Herzstück der Kryptowährungen. Sie ermöglichen es den Besitzern, auf ihre digitalen Assets zuzugreifen und diese zu kontrollieren. Jede Adresse in der Blockchain ist mit einem einzigartigen privaten Schlüssel verbunden, der als Beweis für das Eigentum an den dort gespeicherten Kryptowährungen dient.

Wallet-Sicherheit

Die Sicherheit von Kryptowährungs-Wallets hängt direkt von der Sicherheit der privaten Schlüssel ab. Wenn ein privater Schlüssel kompromittiert wird, können Hacker auf die zugehörigen Coins zugreifen und diese transferieren. Daher ist es von größter Bedeutung, private Schlüssel sicher aufzubewahren, beispielsweise durch die Verwendung von Cold-Wallets oder die Speicherung an einem sicheren Ort.

| Wallet-Typ | Sicherheitsniveau | Beispiele |

| Hardware-Wallet | Hoch | Ledger, Trezor |

| Software-Wallet | Mittel | Exodus, Electrum |

| Web-Wallet | Niedrig | Coinbase, Binance |

Transaktionsgenehmigung

Private Schlüssel spielen auch bei der Genehmigung von Transaktionen in der Blockchain eine entscheidende Rolle. Um eine Transaktion zu initiieren, muss der Besitzer seinen privaten Schlüssel verwenden, um die Transaktion digital zu signieren. Nur so kann sichergestellt werden, dass die Transaktion tatsächlich vom rechtmäßigen Eigentümer der Coins bzw. Token autorisiert wurde.

„Private Schlüssel sind der Schlüssel zum Königreich in der Welt der Kryptowährungen. Ihre Sicherheit sollte oberste Priorität haben.“ – Andreas M. Antonopoulos, Bitcoin-Experte

Zusammenfassend lässt sich sagen, dass private Schlüssel in der Blockchain-Technologie eine zentrale Rolle spielen. Sie sichern den Zugriff auf Kryptowährungen wie Bitcoin in Wallets und ermöglichen die Autorisierung von Transaktionen. Ein verantwortungsvoller Umgang mit privaten Schlüsseln ist daher unerlässlich für jeden, der in der Welt der digitalen Assets aktiv ist.

Generierung privater Schlüssel

- Algorithmen zur Schlüsselgenerierung: Bei der Schlüsselgenerierung kommen verschiedene Algorithmen zum Einsatz, die auf mathematischen Prinzipien basieren. Einer der am häufigsten verwendeten Algorithmen ist der RSA-Algorithmus, der nach seinen Erfindern Rivest, Shamir und Adleman benannt ist. Dieser Algorithmus nutzt die Schwierigkeit, große Zahlen zu faktorisieren, um sichere Schlüssel zu erzeugen.

- Sichere Aufbewahrung von Schlüsseln: Nachdem ein privater Schlüssel generiert wurde, ist es von größter Bedeutung, ihn sicher aufzubewahren. Der Schlüssel sollte niemals an Dritte weitergegeben oder auf unsicheren Systemen gespeichert werden. Stattdessen empfiehlt es sich, den Schlüssel auf einem sicheren Medium wie einem Hardware-Wallet oder einem verschlüsselten USB-Stick zu speichern.

- Bedeutung der Schlüssellänge: Die Länge des privaten Schlüssels spielt eine entscheidende Rolle für die Sicherheit des verschlüsselten Systems. Je länger der Schlüssel ist, desto schwieriger ist es für Angreifer, ihn zu knacken. In der Praxis werden häufig Schlüssellängen von 2048 oder 4096 Bit verwendet, um ein hohes Maß an Sicherheit zu gewährleisten.

| Schlüssellänge | Sicherheitsniveau | Verwendung |

| 1024 Bit | Niedrig | Veraltet, nicht mehr empfohlen |

| 2048 Bit | Mittel | Weit verbreitet, ausreichend für die meisten Anwendungen |

| 4096 Bit | Hoch | Verwendet für besonders sensible Daten und Anwendungen |

Der private Schlüssel ist wie der Schlüssel zu einem Tresor. Nur wer ihn besitzt, hat Zugriff auf die darin enthaltenen Wertgegenstände. Durch die Verwendung starker Algorithmen, ausreichend langer Schlüssel und einer sicheren Aufbewahrung kann gewährleistet werden, dass private Schlüssel ihre Aufgabe erfüllen und die Vertraulichkeit und Integrität von Daten schützen.

Risiken und Herausforderungen

Der Einsatz privater Schlüssel in der Kryptografie bietet ein hohes Maß an Sicherheit, birgt aber auch Risiken und Herausforderungen. Es ist wichtig, sich dieser Gefahren bewusst zu sein und geeignete Maßnahmen zu ergreifen, um die Sicherheit der privaten Schlüssel zu gewährleisten.

Verlust des privaten Schlüssels

Ein häufiges Risiko im Zusammenhang mit privaten Schlüsseln ist der Verlust des Schlüssels. Wenn der private Schlüssel verloren geht oder beschädigt wird, können die damit verschlüsselten Daten nicht mehr entschlüsselt werden. Dies kann zu erheblichen Problemen führen, insbesondere wenn es sich um wichtige Daten oder Vermögenswerte handelt. Daher ist es unerlässlich, Backups der privaten Schlüssel an einem sicheren Ort aufzubewahren.

Die Gefahr von Angriffen

Private Schlüssel sind auch ein beliebtes Ziel für Hacker und Cyberkriminelle. Sie setzen verschiedene Techniken ein, um an die Schlüssel zu gelangen, darunter:

- Brute-Force-Angriffe

- Phishing-Versuche

- Malware und Viren

Um sich vor solchen Angriffen zu schützen, ist es wichtig, starke Passwörter zu verwenden, die Sicherheit der Systeme regelmäßig zu überprüfen und auf verdächtige Aktivitäten zu achten.

Soziale Ingenieurtechniken

Neben technischen Angriffen setzen Kriminelle auch auf soziale Ingenieurtechniken, um an private Schlüssel zu gelangen. Dazu gehören beispielsweise:

| Technik | Beschreibung |

| Phishing | Versenden von E-Mails, die zur Preisgabe von Informationen auffordern |

| Pretexting | Vortäuschen einer falschen Identität, um Vertrauen zu gewinnen |

| Shoulder Surfing | Beobachten der Eingabe von sensiblen Daten, wie Passwörtern |

Um sich vor sozialen Ingenieurtechniken zu schützen, ist es wichtig, wachsam zu sein, vertrauliche Informationen nur an vertrauenswürdige Personen weiterzugeben und bei Aufforderungen zur Preisgabe sensibler Daten misstrauisch zu sein. Die Sicherheit privater Schlüssel ist von entscheidender Bedeutung, da sie den Zugriff auf wertvolle Daten und Vermögenswerte ermöglichen.

Durch Bewusstsein für die Risiken und die Umsetzung geeigneter Sicherheitsmaßnahmen können Benutzer ihre privaten Schlüssel schützen und die Vorteile der Kryptografie sicher nutzen.

Unterschied zwischen privaten und öffentlichen Schlüsseln

Private und öffentliche Schlüssel bilden das Herzstück der asymmetrischen Verschlüsselung. Sie arbeiten Hand in Hand, um eine sichere Kommunikation und den Schutz sensibler Daten zu gewährleisten. Obwohl sie ein Paar bilden, haben sie unterschiedliche Funktionen und Eigenschaften.

Funktionsweise im Detail

Bei der asymmetrischen Verschlüsselung erzeugt jeder Benutzer ein Schlüsselpaar, bestehend aus einem privaten und einem öffentlichen Schlüssel. Der öffentliche Schlüssel wird, wie der Name schon sagt, öffentlich gemacht und kann von jedem verwendet werden, um Nachrichten an den Besitzer des entsprechenden privaten Schlüssels zu verschlüsseln. Der private Schlüssel hingegen bleibt geheim und wird nur vom Besitzer verwendet, um die empfangenen Nachrichten zu entschlüsseln.

Anwendungsbeispiele

Die asymmetrische Verschlüsselung findet in vielen Bereichen Anwendung, darunter:

- Sichere E-Mail-Kommunikation

- Digitale Signaturen zur Überprüfung der Authentizität

- Verschlüsselte Dateiübertragungen

- Absicherung von Verbindungen (z.B. HTTPS)

„Die Schönheit der asymmetrischen Verschlüsselung liegt in ihrer Fähigkeit, eine sichere Kommunikation zwischen Parteien zu ermöglichen, ohne dass zuvor ein geheimer Schlüssel ausgetauscht werden muss.“ – Bruce Schneier, Kryptographie-Experte

Synergie im kryptografischen System

Privater und öffentlicher Schlüssel ergänzen sich gegenseitig und bilden gemeinsam ein starkes kryptografisches System. Der öffentliche Schlüssel ermöglicht es anderen, Nachrichten zu verschlüsseln, während der private Schlüssel die Entschlüsselung und den Zugriff auf die Originalnachricht ermöglicht. Durch diese Synergie wird eine sichere und vertrauenswürdige Kommunikation gewährleistet, die vor unbefugtem Zugriff schützt.

Beste Praktiken für die Verwendung privater Schlüssel

Um die Sicherheit Ihrer privaten Schlüssel zu gewährleisten, ist es wichtig, bewährte Praktiken anzuwenden. Durch die Implementierung dieser Maßnahmen können Sie sicherstellen, dass Ihre Schlüssel vor unbefugtem Zugriff geschützt sind und Ihre digitalen Vermögenswerte sicher bleiben.

Sichere Aufbewahrung

Eine der wichtigsten Aspekte bei der Verwendung privater Schlüssel ist die sichere Aufbewahrung. Es wird empfohlen, Ihre Schlüssel an einem sicheren Ort zu speichern, vorzugsweise offline. Hier sind einige Möglichkeiten für eine sichere Aufbewahrung:

- Hardware-Wallets: Speichern Sie Ihre privaten Schlüssel auf einem speziellen Gerät, das für die sichere Aufbewahrung von Kryptowährungen entwickelt wurde.

- Paper Wallets: Drucken Sie Ihre privaten Schlüssel auf Papier und bewahren Sie sie an einem sicheren Ort auf, z. B. in einem Tresor.

- Verschlüsselte Dateien: Speichern Sie Ihre Schlüssel in einer verschlüsselten Datei auf einem sicheren Gerät oder einem externen Speichermedium.

Regelmäßige Schlüsselrotation

Eine weitere bewährte Praxis ist die regelmäßige Rotation Ihrer privaten Schlüssel. Durch das periodische Ändern Ihrer Schlüssel können Sie das Risiko minimieren, dass ein kompromittierter Schlüssel für einen längeren Zeitraum verwendet wird. Hier ist ein Beispiel für einen Rotationsplan:

| Zeitraum | Aktion |

| Alle 6 Monate | Neuen privaten Schlüssel generieren |

| Alle 12 Monate | Alten Schlüssel sicher löschen |

Verwendung von Hardware-Wallets

- Coldstore: Ihre privaten Schlüssel werden nie mit einem Online-Gerät in Berührung kommen.

- PIN-Schutz: Der Zugriff auf das Wallet erfordert die Eingabe einer PIN.

- Backup und Wiederherstellung: Hardware-Wallets bieten oft eine Backup-Funktion, mit der Sie Ihre Schlüssel wiederherstellen können, falls das Gerät verloren geht oder beschädigt wird.

„Die Verwendung eines Hardware-Wallets ist eine der sichersten Möglichkeiten, Ihre privaten Schlüssel zu schützen und Ihre digitalen Vermögenswerte zu sichern.“ – John McAfee, Cybersicherheitsexperte

Durch die Anwendung dieser bewährten Praktiken können Sie sicherstellen, dass Ihre privaten Schlüssel optimal geschützt sind und Ihre digitalen Vermögenswerte sicher bleiben.

Software zur Verwaltung privater Schlüssel

Um die Sicherheit privater Schlüssel zu gewährleisten, ist es wichtig, auf zuverlässige Software-Lösungen zurückzugreifen. Diese Lösungen erleichtern nicht nur die Verwaltung der Schlüssel, sondern bieten auch ein hohes Maß an Schutz vor unbefugtem Zugriff.

Wallet-Optionen

Eine der gängigsten Möglichkeiten zur sicheren Aufbewahrung privater Schlüssel sind Wallets. Diese digitalen Geldbörsen gibt es in verschiedenen Ausführungen, darunter Software-Wallets für den Desktop oder das Smartphone sowie Hardware-Wallets. Letztere gelten als besonders sicher, da sie die Schlüssel offline speichern und somit vor Hackerangriffen schützen.

Sicherheitssoftware

Neben Wallets gibt es auch spezielle Sicherheitssoftware, die sich auf die Verwaltung und den Schutz privater Schlüssel spezialisiert hat. Diese Programme bieten oft zusätzliche Funktionen wie die Verschlüsselung der Schlüssel oder die Möglichkeit, sie auf mehrere Geräte zu verteilen, um das Risiko eines Verlusts zu minimieren.

Open-Source-Lösungen

Für technikaffine Nutzer können Open-Source-Lösungen eine interessante Alternative darstellen. Diese Software ist frei zugänglich und kann von der Community geprüft und weiterentwickelt werden. Dadurch wird nicht nur die Transparenz erhöht, sondern auch die Sicherheit verbessert, da potenzielle Schwachstellen schneller erkannt und behoben werden können.

Die Wahl der richtigen Software zur Verwaltung privater Schlüssel ist entscheidend für die Sicherheit der eigenen Kryptowährungen und Daten.

Unabhängig davon, für welche Lösung man sich entscheidet, ist es wichtig, sich mit der Funktionsweise vertraut zu machen und die Schlüssel regelmäßig zu sichern. Nur so kann man das volle Potenzial der Blockchain-Technologie nutzen, ohne sich unnötigen Risiken auszusetzen.

Zukunft der privaten Schlüssel

Die Welt der Kryptografie befindet sich in ständigem Wandel. Neue Technologien und Entwicklungen haben das Potenzial, die Art und Weise, wie wir private Schlüssel verwenden und schützen, grundlegend zu verändern. In diesem Abschnitt werfen wir einen Blick auf einige der spannendsten Innovationen und diskutieren, wie sie die Zukunft der privaten Schlüssel beeinflussen könnten.

- Entwicklungen in der Kryptografie: Forscher und Entwickler arbeiten unermüdlich daran, neue kryptografische Verfahren zu entwickeln, die noch sicherer und effizienter sind als die heutigen Methoden. Ein vielversprechender Ansatz ist die sogenannte Post-Quanten-Kryptografie, die darauf abzielt, auch gegen Angriffe durch leistungsstarke Quantencomputer gewappnet zu sein.

- Quantencomputing und Auswirkungen: Der Aufstieg des Quantencomputings stellt eine potenzielle Bedrohung für klassische Verschlüsselungsverfahren dar. Quantencomputer könnten in der Lage sein, komplexe mathematische Probleme in Sekundenschnelle zu lösen und somit gängige Verschlüsselungen zu knacken. Um diesem Risiko zu begegnen, müssen neue quantensichere Algorithmen entwickelt werden, die auch in einer Ära der Quantencomputer Bestand haben.

- Neue Technologien wie Multisig: Multisig, kurz für „Multi-Signature“, ist ein innovativer Ansatz, um die Sicherheit von privaten Schlüsseln zu erhöhen. Bei Multisig-Wallets sind mehrere Schlüssel erforderlich, um eine Transaktion zu autorisieren. Selbst wenn ein Schlüssel kompromittiert wird, bleiben die Gelder sicher, da die Angreifer nicht alle benötigten Signaturen erlangen können. Diese Technologie bietet ein zusätzliches Maß an Schutz und reduziert das Risiko von Diebstahl oder Verlust.

„Die Zukunft der Kryptografie liegt in der ständigen Innovation und Anpassung an neue Herausforderungen.“

Es ist klar, dass die Zukunft der privaten Schlüssel spannende Entwicklungen bereithält. Durch die Erforschung neuer Technologien wie Quantencomputing und Multisig können wir die Sicherheit unserer digitalen Vermögenswerte weiter verbessern und uns den Herausforderungen der Zukunft stellen.

Rechtslage und Regulierung

Die rechtlichen Rahmenbedingungen für den Umgang mit privaten Schlüsseln sind komplex und erfordern besondere Aufmerksamkeit. Insbesondere die Datenschutz-Grundverordnung (DSGVO) stellt hohe Anforderungen an die Verwaltung und Sicherung sensibler Daten, zu denen auch private Schlüssel gehören.

Datenschutz-Grundverordnung (DSGVO)

- Schutz der Vertraulichkeit und Integrität von privaten Schlüsseln

- Umsetzung geeigneter technischer und organisatorischer Maßnahmen zur Datensicherheit

- Einhaltung der Prinzipien der Datenminimierung und Speicherbegrenzung

Anforderungen an die Schlüsselverwaltung

Um den Anforderungen der DSGVO gerecht zu werden, müssen Unternehmen eine sichere Schlüsselverwaltung implementieren. Dazu gehören unter anderem:

| Maßnahme | Beschreibung |

| Zugriffskontrollen | Beschränkung des Zugriffs auf private Schlüssel auf autorisierte Personen |

| Verschlüsselung | Verschlüsselung der privaten Schlüssel während der Speicherung und Übertragung |

| Backup und Recovery | Regelmäßige Sicherung und Wiederherstellungsmöglichkeiten für private Schlüssel |

Haftungsfragen

- Klare Verantwortlichkeiten und Haftungsregelungen definieren

- Versicherungen zur Abdeckung von Schäden in Betracht ziehen

- Mitarbeiter schulen und für die Bedeutung der Schlüsselsicherheit sensibilisieren

Die Einhaltung der rechtlichen Vorschriften und die Implementierung einer sicheren Schlüsselverwaltung sind unerlässlich, um das Vertrauen der Nutzer zu gewinnen und potenzielle Haftungsrisiken zu minimieren.

Fazit: Die Bedeutung von privaten Schlüsseln in der digitalen Welt

Private Schlüssel spielen eine zentrale Rolle für die digitale Sicherheit. Sie ermöglichen die sichere Verschlüsselung von Daten, die Erstellung digitaler Signaturen und die Authentifizierung von Benutzern. Gerade in der Blockchain-Technologie und bei Kryptowährungen sind private Schlüssel unverzichtbar, um Transaktionen zu autorisieren und Wallets zu schützen.

In diesem Artikel haben wir die Grundlagen privater Schlüssel, ihre Funktionen und ihre Bedeutung in verschiedenen Anwendungsbereichen beleuchtet. Wir haben die Risiken und Herausforderungen im Umgang mit privaten Schlüsseln diskutiert und best practices für ihre sichere Aufbewahrung und Verwaltung vorgestellt. Auch die rechtlichen Aspekte und Regulierungen rund um private Schlüssel wurden thematisiert.

- Ausblick auf zukünftige Trends: Die Entwicklung im Bereich der Kryptografie schreitet rasant voran. Neue Technologien wie Quantencomputing könnten in Zukunft die Sicherheit herkömmlicher Verschlüsselungsverfahren gefährden. Daher ist es wichtig, dass die Forschung an quantensicheren Algorithmen vorangetrieben wird. Auch Multisig-Lösungen, bei denen mehrere Parteien zur Autorisierung einer Transaktion erforderlich sind, gewinnen an Bedeutung.

- Aufruf zur Sicherung eigener privater Schlüssel: Jeder Einzelne trägt Verantwortung für die Sicherheit seiner privaten Schlüssel. Nur wer seine Schlüssel sorgfältig aufbewahrt und vor unbefugtem Zugriff schützt, kann die Vorteile der digitalen Sicherheit voll ausschöpfen. Dazu gehört auch die Wahl einer sicheren Wallet und die regelmäßige Aktualisierung der Sicherheitssoftware. Mit dem richtigen Bewusstsein und den passenden Maßnahmen kann jeder einen wichtigen Beitrag zum Schutz seiner digitalen Identität und Vermögenswerte leisten.

FAQ

Was ist ein privater Schlüssel?

Ein privater Schlüssel ist ein geheimer, kryptografischer Schlüssel, der zur Entschlüsselung von Daten und zur digitalen Signatur verwendet wird. Er spielt eine zentrale Rolle in der asymmetrischen Verschlüsselung und dient als Gegenstück zum öffentlichen Schlüssel.

Welche Funktionen erfüllt ein privater Schlüssel?

Private Schlüssel haben mehrere wichtige Funktionen. Sie werden zur Verschlüsselung sensibler Daten, zur Erstellung digitaler Signaturen und zur Authentifizierung von Benutzern oder Geräten verwendet. Damit tragen sie wesentlich zur Sicherheit in der digitalen Kommunikation bei.

Wie werden private Schlüssel generiert?

Private Schlüssel werden mithilfe spezieller Algorithmen erzeugt. Die Schlüssellänge spielt dabei eine wichtige Rolle für die Sicherheit. Je länger der Schlüssel, desto schwieriger ist es, ihn zu knacken. Nach der Generierung müssen private Schlüssel sicher aufbewahrt werden, um Missbrauch zu verhindern.

Welche Risiken sind mit privaten Schlüsseln verbunden?

Der Umgang mit privaten Schlüsseln birgt einige Risiken. Ein Verlust oder Diebstahl des Schlüssels kann schwerwiegende Folgen haben, da Unbefugte dadurch Zugriff auf sensible Daten oder Kryptowährungen erlangen können. Hacker setzen verschiedene Angriffstechniken ein, um an private Schlüssel zu gelangen, darunter auch Social Engineering.

Wie unterscheiden sich private und öffentliche Schlüssel?

Private und öffentliche Schlüssel bilden zusammen ein asymmetrisches Kryptosystem. Der öffentliche Schlüssel kann frei weitergegeben werden und dient zur Verschlüsselung von Daten. Nur mit dem zugehörigen privaten Schlüssel lassen sich diese Daten wieder entschlüsseln. Der private Schlüssel muss geheim bleiben und wird auch zur digitalen Signatur verwendet.

Welche Best Practices gibt es für den Umgang mit privaten Schlüsseln?

Um private Schlüssel optimal zu schützen, sollten bewährte Sicherheitspraktiken angewandt werden. Dazu zählen die sichere Aufbewahrung, beispielsweise durch Trennung von anderen Daten oder die Verwendung spezieller Hardware-Wallets. Regelmäßige Schlüsselwechsel (Key Rotation) und Zugriffsbeschränkungen sind ebenfalls empfehlenswert.

Welche Rolle spielen private Schlüssel in der Blockchain-Technologie?

In der Blockchain-Technologie und bei Kryptowährungen wie Bitcoin sind private Schlüssel von zentraler Bedeutung. Sie dienen als Zugangsberechtigung für digitale Währungen, die in Wallets gespeichert sind. Jede Transaktion muss mit dem privaten Schlüssel autorisiert werden. Ein Verlust des Schlüssels kann zum Verlust der Kryptowährung führen.

Wie sieht die Zukunft der privaten Schlüssel aus?

Die Kryptografie entwickelt sich ständig weiter. Quantencomputer könnten künftig eine Herausforderung für klassische Verschlüsselungsverfahren darstellen, da sie in der Lage sind, bestimmte Algorithmen schnell zu knacken. Neue Ansätze wie Multisignatur-Wallets und quantensichere Kryptografie sind vielversprechende Lösungen für die Zukunft.

Zuletzt aktualisiert am 16. Dezember 2024